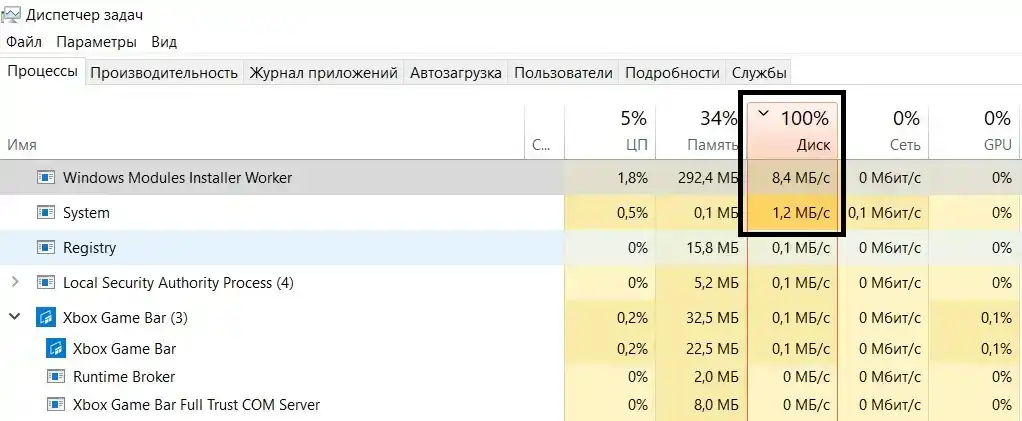

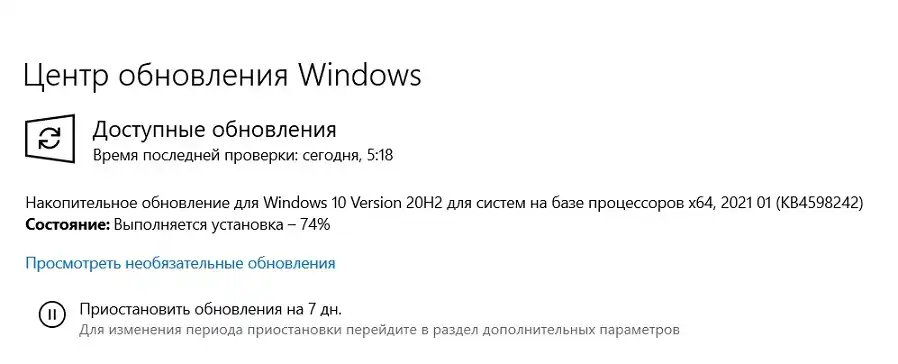

Думаю, что многие пользователи Windows 10 со мной согласятся в мнении, что с приходом последней версии Windows автоматические обновления стали восприниматься более настороженно, чем это было в предыдущих версиях продуктов Microsoft. От очередного ежеполугодичного обновления Windows 10 лично я жду какого-то подвоха. И это несмотря на факт, что номер версии продукта давно перевалил за отметку 20ХХ. А Microsoft так и не довела процесс обновления до стабильного. То есть до “ставь – можно не бояться”. Напомню, речь идёт об официальных цифровых продуктах одной из самых могущественных цифровых корпораций мира. При всём этом, думаю, каждому знакома ситуация, когда пользователь “не с того ни с сего” посреди сеанса сталкивается с системными торомозами. И стоит взглянуть в поисках причины в Диспетчер задач:

как всё становиться ясно:

Не будете предварительно обновления настраивать, они будут вам постоянно мешать, отвлекая ресурсы в самый нужный момент. А для пользователей виртуальных машин их обновления – настоящее мучение (особенно при ограниченной RAM и хранимых на обычных HDD): пока система разродится…

СРАЗУ. Я ни к чему вас не призываю, конечно. Вечно необновляемая система – зомби.

Отключили обновления? Ловите ошибку с api-ms-win-crt-runtime-l1-1-0.dll.

Как удалить неудаляемые обновления?

Как проверить историю обновлений?

Небольшое введение.

При описании способов ручного ограничения на получение обновлений мы опираемся на тот факт, что сервисы и основные исполнительные файлы, за процесс ответственные, общеизвестны:

- Начиная с версии Windows 10 1803, за обновления отвечают службы:

– Windows Update (wuauserv)

– Windows Update Medic Service (WaaSMedic)

– Update Orchestrator Service (UsoSvc)

Да, кто заметил – службы BITS в списке нет. Она к обновлению отношения не имеет.

- Чтобы перечисленные службы перестали работать, “затушить” нужно следующие служебные утилиты и файлы директории System32:

– wusa.exe – отдельный установщик обновлений

– wuapi.dll – обновления windows

– wuaueng.dll – обновления windows

– wuauclt.exe – обновления windows от прежних версий

– UsoClient.exe – дирижёр обновлениями

– usoapi.dll – дирижёр обновлениями

– usocore.dll – дирижёр обновлениями

– WaaSMedicAssessment.dll – служба исправлений проблем с обновлениями (медслужба)

– WaaSMedicSvc.dll – служба исправлений проблем с обновлениями

– WaaSMedicPL.dll – служба исправлений проблем с обновлениями

Обновления Windows 7 в 2021? Всё абсолютно реально!

Теперь к вариантам.

- Самые популярные способы отключения обновлений Windows

- Отключаем обновления через реестр: дополнения к проводимым действиям

- Отключите обновления Windows при помощи программ

Начнём с “неоригинального”.

Популярные способы я не могу обойти стороной, их можно обнаружить (с незначительными изменениями) на всех сайтах \ блогах \ форумах типа моего. В качестве инструмента там чаще всего используется РГП (он же редактор групповой политики) и апплет доступа к службам Windows. Попытка отключить обновления Windows 10, лишённой прямой для этого настройки, как это было в предыдущих версиях, выглядит так:

У меня Windows 10 Домашняя, и редактора групповой политики нет…

ms-settings:windowsupdate-options

Для Домашних пользователей, кстати, появилась возможность обновления приостанавливать, чего ранее не было. Но даже и для “прокачанных” Window-озов обновления будут скачиваться и устанавливаться как только те будут готовы. Разве что обладатели версии Enterprise могут установку обновлений отсрочить. В любом случае каждому из нас выбора не даётся: Windows всё равно обновления установит, хотим ли мы того или нет. Так что, чтобы отключить обновления Windows полностью или по максимуму, проходить придётся сразу несколько этапов. Они видятся такими:

-

Отключение (переименование) ключевых служб

-

Смена настроек обновлений через редактор групповой политики

-

Ограничение сетевого соединения.

-

Отключение задачи в планировщике

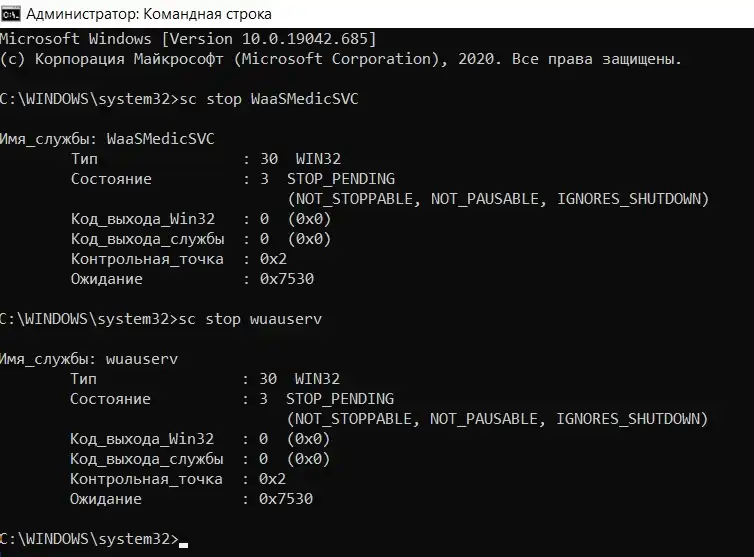

- Последовательно выставляем (1)запрет на автозапуск двух служб и (2) их остановку в текущем сеансе с помощью консоли cmd от имени администратора

sc config wuauserv start= disabled sc stop wuauserv sc config WaaSMedicSVC start= disabled sc stop WaaSMedicSVC

Небольшая ремарка.

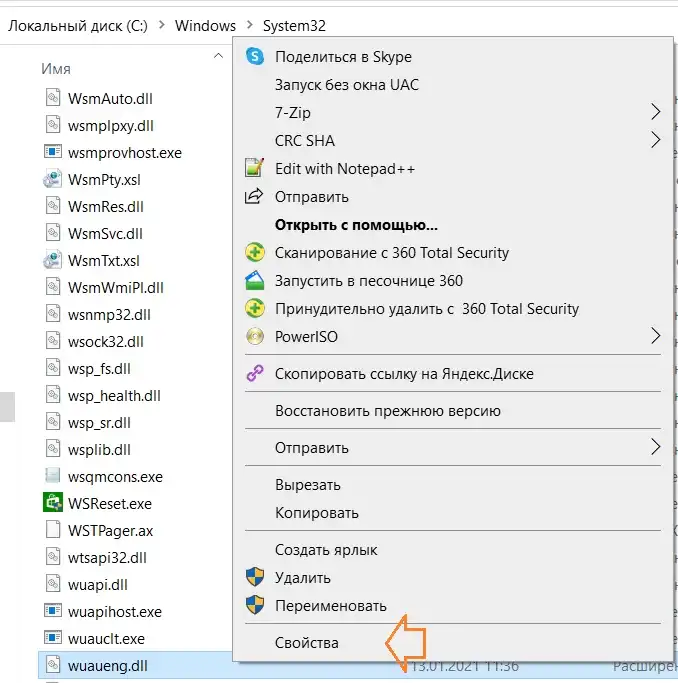

На самом деле “ядром” процедуры обновления по праву считается не очень маленькая библиотечка с именем wuaueng.dll. Замороженная изначально ещё “на излёте”, та не даст запустится цепочке служб и аплетов, которые отвечают за обновления Windows. Она лежит там, где ей и положено – в C:\Windows\System32\. Так что, если в ваших планах избавиться от неё не навсегда, можете её просто переименовать. Простота, в нашем случае, очень условна. Файл системный, и Windows его просто так на растерзание не отдаст. Так что нам придётся предварительно к нему получить доступ. На страницах блога мы этим занимаемся постоянно, так что процедура традиционна для постоянных читателей. Можете добавить пункт Дополнительных параметров безопасности в контекстное меню файла и папки.

- Обнаруживаем файл в указанной папке, правой кнопкой мыши переходим в Свойства

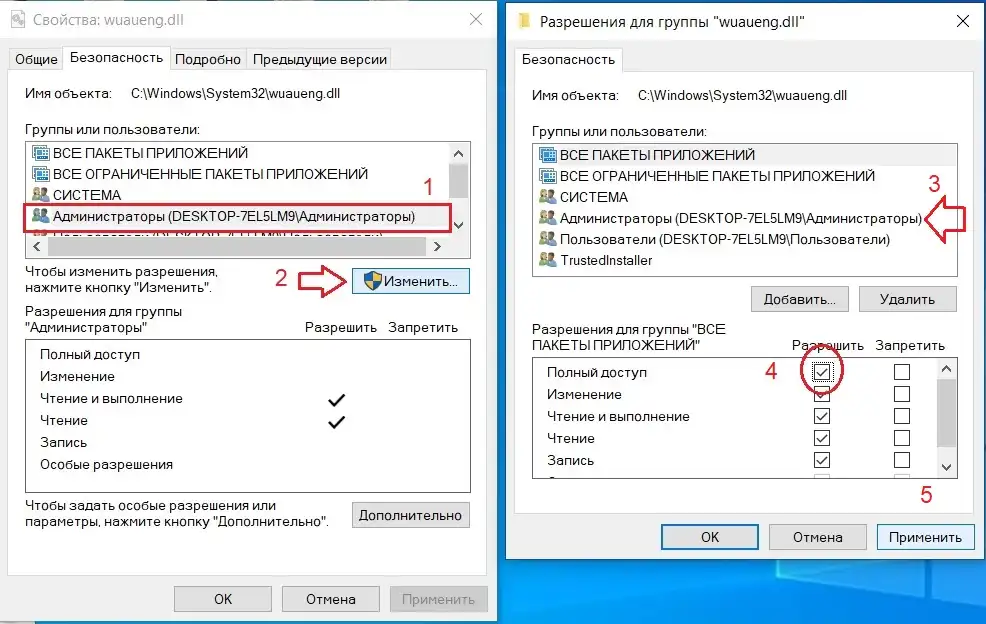

- Во вкладке Безопасность нажмём на Дополнительно и последовательно по цифрам с представленного ниже скрина отберём у TrustedInstaller-а права на файл:

Вам остаётся только вручную написать в окне выбора “пользователя” или “группы” имя Администраторы и нажать ОК. Система встретит окном Безопасности Windows:

Теперь присвойте полный набор прав Администратору в окне Разрешений для группы активацией чек-бокса Полный доступ:

Должно стать так:

Переименовывайте как хотите:

Перезагрузите компьютер. Теперь при попытке обновиться система будет выдавать ошибку или вообще не сможет проверить наличие обновлений.

Весьма оригинальный способ.

Оригинальный, как мне кажется, подход я обнаружил на одно из забугорных ресурсов, где человек просто заставил обращаться службу обновления на несуществующий адрес в сети. При этом ничего не отключая. Вариант доступен априори для владельцев Windows 10 от версии Pro, так как включает обращение к редактору групповой политики. Но и для владельцев Windows 10 Home вариант после установки РГП будет вполне доступен. Суть метода такова:

- ничего не выключаем, не переименовываем и не останавливаем;

- запускаем РГП командой

gpedit.msc

- отправляемся по пути

Конфигурация компьютера – Административные шаблоны – Компоненты Windows – Центр обновления Windows

- (если его нет – переустановите РГП по ссылке). Справа найдите политику Указать размещение службы обновлений Майкрософт в интрасети

- Включите политику в свойствах и введите любой несуществующий интернет-адрес в два ближайших поля. Я ввёл типа такой: http://noupdatewin10.ru:

После перезагрузки Windows при попытке обновиться будет выдавать ошибки. В общем, как способ работает, не знаю, попробуйте.

- Сменим настройки обновлений через редактор групповой политики. Набираем команду

gpedit.msc

Проходим по пути

Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Центр обновления Windows

Выводим компонент настройка автоматического обновления в значение Отключено

У меня групповая политика не работает…

- устанавливаем ограничения на проводную и беспроводную связь для компьютера. Изменения будут проводиться в части настроек Параметров для Лимитного подключения. Напоминаю, что Microsoft обещает не лазать на сервера обновлений, если какой-то из каналов связи устанавливается в качестве ограниченного:

Для Ethernet и Wi-Fi подходы разные. Если проводную сеть можно отключить простым твиком реестра, то для беспроводной сети вам нужно указать имя, которое знаете только вы. Так вот, для проводного Ethernet-соединения вы можете скачать простенький reg-файл, который ограничит объём трафика. В том же архиве я положил и другой reg-файл, который изменения отменит, если вы передумаете:

Скачать архив для установки/снятия лимитированного подключения для Ethernet-соединений

Чтобы изменения вступили в силу, перезагрузите компьютер или введите в консоли cmd от имени администратора команду

net stop Netman & net start Netman

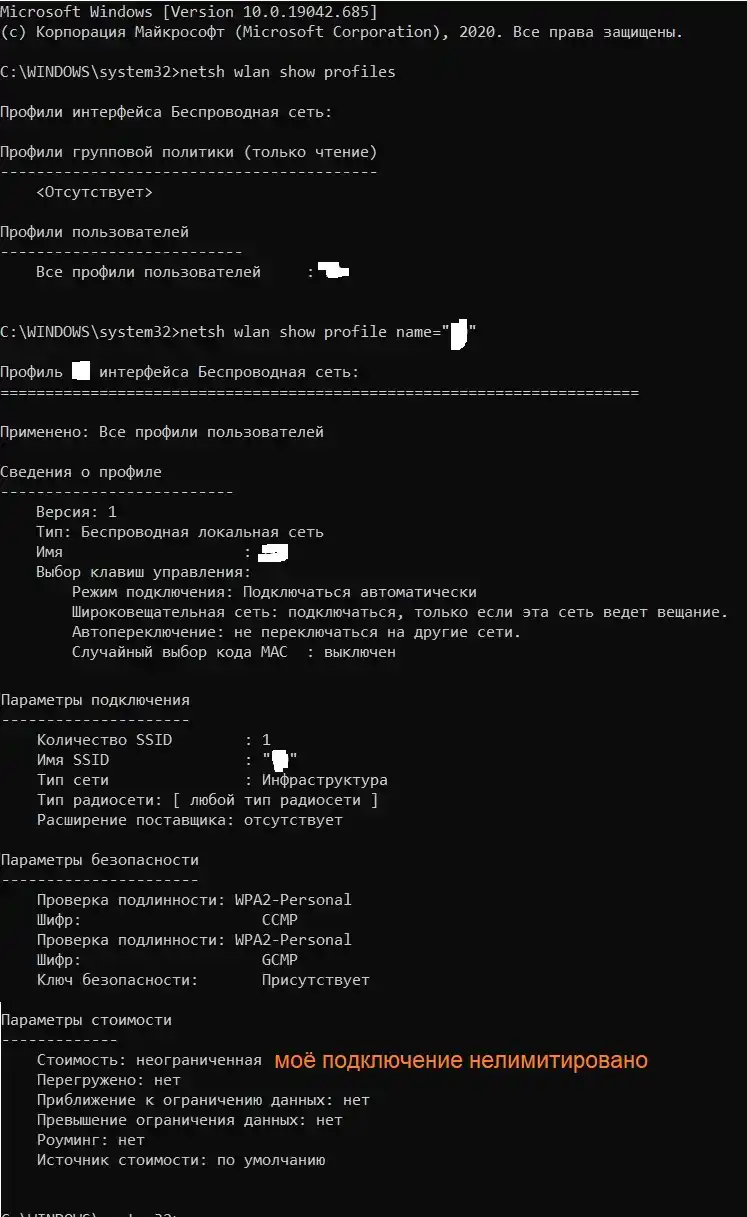

С Wi-Fi есть нюансы. Для начала вам нужно ввести имя собственной точки доступа. Как она именуется, вы наверняка знаете. Но я, уже по привычке, отсылаю вас к консоли, откуда мы будем проводить дальнейшие операции. Сначала проверьте список беспроводных ТД:

netsh wlan show profiles

или, если в качестве ТД используется смартфон

netsh mbn show profiles

Проверьте их статус:

netsh wlan show profile name="имя"

ну, или

netsh mbn show profile name="имя"

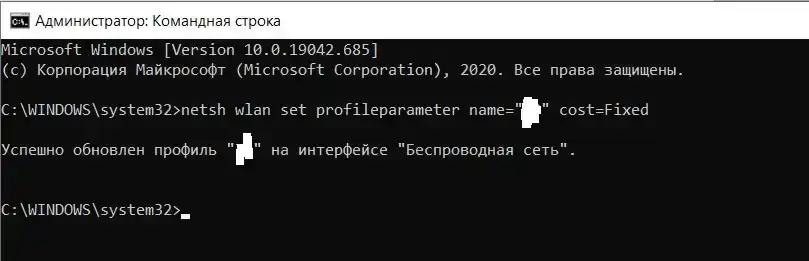

Дальнейшие команды привожу только для Wi-Fi – разница в командах для Wi-i и мобильного, думаю, вам уже понятна. Так вот, чтобы перевести Wi-Fi в разряд лимитного подключения, введите

netsh mbn set profileparameter name="имя" cost=Fixed или netsh mbn set profileparameter name="имя" cost=Variable

Разница между Fixed и Variable в том, что первая придаёт соединению признаки ограниченного по объёму трафика, вторая – делает вид, что за Wi-Fi вы платите побайтно. Чтобы вернуть Wi-Fi в режим безлимита, введите

netsh wlan set profileparameter name="имя" cost=Unrestricted

С “системными” возможностями отключить обновления Windows мы разобрались. Следует помнить, что описанные настройки не являются основательным препоном на пути обновлений. Так или иначе система найдёт пути для их обхода, и надолго представленных способов не хватит. По моим наблюдениям:

- настройки в локальной политике нередко просто игнорируются (или я просто не понимаю, почему именно они не работают)

- заверения о том, что через лимитированные соединения скачивания обновлений не будет – пустые слова

- система заставит вас так или иначе обратится к встроенному инструменту DISM, которое “всё поставит на свои места”.

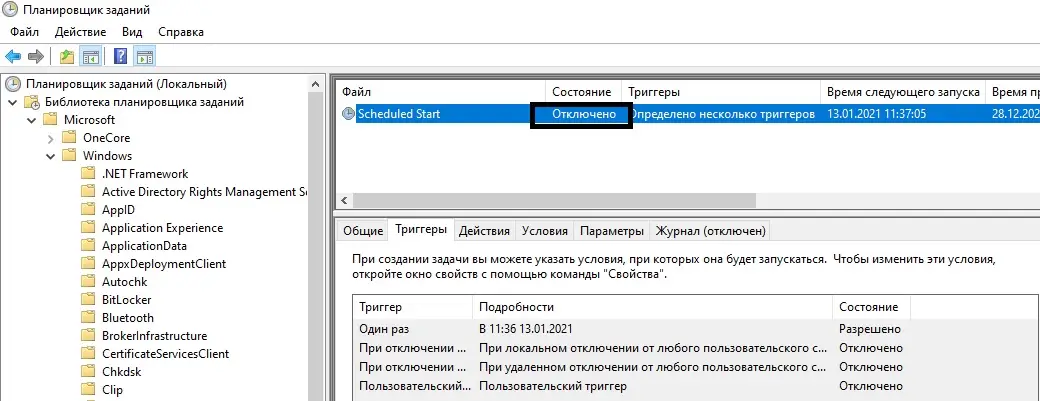

Попробуем добить обновления через Планировщик заданий.

taskschd.msc

В части Библиотека планировщика > Microsoft > Windows > WindowsUpdate все запланированные задачи должны быть отключены

Если у вас виднеется задача под именем sihboot, оставьте ту как есть.

Теперь пару инструментов исходя из личных изысканий.

Как отключить обновления Windows через реестр?

Все пути ведут в реестр. Известные мне точки входа в реестре Windows, отвечающие за настройки автоматических обновлений, располагаются в следующих разделах его редактора:

- HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\WindowsUpdate

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- HKEY_LOCAL_MACHINE\SYSTEM\Internet Communication Management\Internet Communication

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\WindowsUpdate

- HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\WindowsUpdate\AU

Если конкретно, то ключи реестра, отвечающие за обновления, лежат тут:

HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\WindowsUpdate

Обращаю внимание на ключ, отвечающий за настройки конфигурации автоматических обновлений:

HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\WindowsUpdate\AU

Далее следуют ключи реестра службы обновлений WSUS (она же Windows Server Update Services), позволяющей администраторам централизованно управлять расстановкой патчей и обновлений безопасностей:

- для сетевого соединения

HKEY_LOCAL_MACHINE\SYSTEM\Internet Communication Management\Internet Communication

- конкретно для браузера Internet Explorer

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

Подробную информацию о каждом из ключей и принимаемом значении входящих в них параметров с описанием функции можно получить на странице официальной справки Microsoft. И, таким образом, принимая данные с офсайта за базу, можно скомпоновать собственные скрипты, которые теоретически могут помочь в разрешении многих проблем с автоматическими обновлениями продуктов Microsoft или же выставлению некоторых фильтров при их вычленении. Так, учитывая значения параметров и ключей, можно, к примеру, совершенно запретить обновление Windows. ВНИМАНИЕ. Для должного эффекта применяйте изменения вкупе с ручными системными твиками, описанными выше.

Скачать архив настроек реестра Запретить Windows обновляться

или, наоборот, обойти запреты, ошибочно или нарочито наложенные групповой политикой на получение некоторых обновлений

Скачать архив сброс настроек автоматического обновления Windows

В том числе можно использовать скрипт, позволяющий администратору машины обновить Windows напрямую с официального сервера обновлений Microsoft.

Скачать архив подключения к серверу Microsoft

Применение каждого реестрового твика для вступления в силу потребует перезагрузки Windows. Отписывайтесь по результатам применения.

Как отключить обновления Windows при помощи программ?

Программных утилит для наложения запрета оказалось немало. Вот, видимо, далеко не полный их список. И работают они с переменным, как и ожидалось, успехом. Я не стану давать им оценки, ибо почти все они делают то, о чём вы читали в предыдущих абзацах. Через удобный, конечно же, графический интерфейс. Ссылки ведут на сайты-сервисы по скачиванию программ, а значит перед скачиванием вы можете познакомиться с пользовательскими оценками.

- Windows Update Blocker – выключает или включает службу Windows Update, а также запрещая её повторный, неконтролируемый запуск. Установки не требуется.

- StopUpdates10 – блокирует уведомления и сами обновления Windows 10.

- Wu10Man – особенностью программы является отключение соответствующей задачи по обновлениям Windows. А также контролирует параметры редактора групповой политики и соответствующих служб.

- Kill-Update – программа требует установки. Рейтинг вцелом выше, нежели у большинства подобных программ. Интерфейса после установки у программы нет никакого. Её задача – работа фоном, где каждый временной интервал та проверяет, не лезет ли система на сервера обновлений.

- WAU Manager – программа позволяет не только контролировать обновления Windows, но и может работать уже с установленными патчами.

Кроме того, существует ещё целый ряд программ, которые повторяют функции уже описанных. Сюда относятся WuMgr, Win Update Stop, Win Updates Disabler. В общем, пробуйте и отписывайтесь.

Успехов всем нам.

Спасибо большое автору. Статья просто отличная. Я долго думал, долго искал, кто же напишет службы обновлений Windows в формале .exe .dll. Очень, очень помогла Ваша статья. Я через WindowsPE удалил все .exe и .dll и вообще забыл про обновления. На Win11.

194022

Сделайте пожалуйста статью, какие службы .exe .dll создают временные файлы ? Для телеметрии. Их расширение .elt .evtx . Чтобы можно было удалить .exe .dll из Windows и ничего не создавалось.

Как заблокировать размножение файлов .xml .elt .evtx в Windows 10-11 ?

Речь ведь идёт о логах системы. Если они Windows используются, удалить не получится. Частично можно чистить некоторые лог-файлы регулярно вручную вот таким батником. Запускать от имени администратора. Но для достоверности лучше тормозить службу eventlog. Да, я встречался с ситуацией, когда до десятков гигов папка разрасталась. Это вопрос, конечно, к разрабам Microsoft.

Скажите пожалуйста, какая служба (или процесс или .exe) отвечает за ведение логов ?

C:\Windows\PFRO.log

C:\Windows\System32\LogFiles\PunkBuster\PnkBstrA.log

C:\Windows\System32\LogFiles\WMI\Diagtrack-Listener.etl.006

C:\Windows\System32\LogFiles\WMI\Diagtrack-Listener.etl.007

C:\Windows\System32\LogFiles\WMI\LwtNetLog.etl

C:\Windows\System32\LogFiles\WMI\Microsoft-Windows-Rdp-Graphics-RdpIdd-Trace.etl

C:\Windows\System32\LogFiles\WMI\NetCore.etl

C:\Windows\System32\LogFiles\WMI\NtfsLog.etl

C:\Windows\System32\LogFiles\WMI\RadioMgr.etl

C:\Windows\System32\LogFiles\WMI\ReFSLog.etl

C:\Windows\Temp\Application_981C6A37-8453-0002-356E-1C985384D801.evtx

C:\Windows\Temp\Application_981C6A37-8453-0003-916D-1C985384D801.evtx

C:\Windows\Temp\Application_981C6A37-8453-0006-7274-1C985384D801.evtx

C:\Windows\Temp\Application_981C6A37-8453-0007-0D72-1C985384D801.evtx

C:\Windows\Temp\Application_981C6A37-8453-0007-A871-1C985384D801.evtx

C:\Windows\Temp\AppxErrorReport_981C6A37-8453-0002-356E-1C985384D801.txt

C:\Windows\Temp\AppxErrorReport_981C6A37-8453-0003-916D-1C985384D801.txt

C:\Windows\Temp\AppxErrorReport_981C6A37-8453-0006-7274-1C985384D801.txt

C:\Windows\Temp\AppxErrorReport_981C6A37-8453-0007-0D72-1C985384D801.txt

C:\Windows\Temp\AppxErrorReport_981C6A37-8453-0007-A871-1C985384D801.txt

Tracelog.exe и eventlog (Журнал событий).

Вы правы, но не до конца. Я удалил службу через WinPE “Tracelog.exe и eventlog” и файлы снова создались. Нужно найти потайную службу (или процесс .dll .exe) как описано на примере обновлений и удалить его.

C:\Windows\System32\LogFiles\WMI\Diagtrack-Listener.etl.001

C:\Windows\System32\LogFiles\WMI\LwtNetLog.etl

C:\Windows\System32\LogFiles\WMI\Microsoft-Windows-Rdp-Graphics-RdpIdd-Trace.etl

C:\Windows\System32\LogFiles\WMI\NetCore.etl

C:\Windows\System32\LogFiles\WMI\NtfsLog.etl

C:\Windows\System32\LogFiles\WMI\RadioMgr.etl

C:\Windows\System32\LogFiles\WMI\ReFSLog.etl

C:\Windows\System32\LogFiles\WMI\RtBackup\EtwRTDefenderApiLogger.etl

C:\Windows\System32\LogFiles\WMI\RtBackup\EtwRTDefenderAuditLogger.etl

Не удивительно. Microsoft Tracelog – это набор приложений. Запись идёт от имени, как я понимаю, именно “windows-ядрёных” служб и процессов. Плотно этого вопроса я ни разу не касался. Если бы я столкнулся с проблемой какой-то, я бы подключил какой-нибудь анализатор типа Performance Analyzer из состава ADK и смотрел по каждому конкретному файлу. Как отыскивать и запрещать/удалять “создание всего подряд” вам, наверное, никто не подскажет. Защитник Windows не может получить доступ к каким-то файлам (типа Access Denied)? Что в самих логах-то? Какие приложения пишут в Operation = CreateFile? У вас гигабайты набегают в логах? Проблема-то, как я понимаю, не в том, что логи есть, а в том что их много?

Я хотел бы заблочить сбор данных просто. Или хотя бы найти процесс (службу) кто этим занимается. Классно было бы “выдрать” на корне процессы, “засирающие” диск C. В общем и целом, вот пишутся логи. Папку блокнуть нельзя (уже пробовал, баговались программы) , особенно Temp, ведь туда скапливается весь мусор, но службу (или процесс) тайный не могу найти, кто это выполняет. По моим догадкам, это делает тайный процесс .exe. Если вам интересно, а мне очень интересно, было бы круто, чтобы вы сделали статейку похожую на эту. Я думаю, можно было бы ей название топовое придумать типа “удаляем запиши ваших данных” на Windows 10-11.

C:\Windows\System32\LogFiles\WMI\RtBackup\EtwRTSteam Event Tracing.etl

C:\Windows\Sysnative\SleepStudy\ScreenOn\ScreenOnPowerStudyTraceSession-2022-06-20-16-25-36.etl

C:\Windows\Sysnative\SleepStudy\ScreenOn\ScreenOnPowerStudyTraceSession-2022-06-20-17-55-54.etl

C:\Windows\Sysnative\SleepStudy\SleepStudyControlTraceSession.etl

C:\Windows\Temp\Application_C750CBB0-848F-0002-B2D1-50C78F84D801.evtx

C:\Windows\Temp\Application_C750CBB0-848F-0004-7DD3-50C78F84D801.evtx

C:\Windows\Temp\Application_C750CBB0-848F-0006-3DD7-50C78F84D801.evtx

C:\Windows\Temp\Application_C750CBB0-848F-0006-CFD6-50C78F84D801.evtx

C:\Windows\Temp\Application_C750CBB0-848F-0006-EED6-50C78F84D801.evtx

C:\Windows\Temp\AppxErrorReport_C750CBB0-848F-0002-B2D1-50C78F84D801.txt

C:\Windows\Temp\AppxErrorReport_C750CBB0-848F-0004-7DD3-50C78F84D801.txt

C:\Windows\Temp\AppxErrorReport_C750CBB0-848F-0006-3DD7-50C78F84D801.txt

C:\Windows\Temp\AppxErrorReport_C750CBB0-848F-0006-CFD6-50C78F84D801.txt

C:\Windows\Temp\AppxErrorReport_C750CBB0-848F-0006-EED6-50C78F84D801.txt

_____________________________________________________________________________________

P.S. Кстати вот похожий процесс “C:\windows\explorer.exe” проводник лез в интернет. Я фаерволом заблокировал. То есть тут полюбому копятся инфа и сливается. Но в идеале, не спеша, вычеслить бы службы или .dll или .exe или .evtx .etl (один из них тоже лез в интернет, отправлять что-то)

Статья, думаю, разрослась бы до десятков тысяч знаков и в итоге благодарного слушателя вряд ли бы нашла. Но я, если бы на то пошло, начал бы с того, чтобы перевел все параметры DWORD с именем Start в каждом из подразделов в ключе

Компьютер\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\WMI\Autologger

в значение 0. Мысль такая не приходила? Ради эксперимента…