Полный доступ к папкам и директориям в Windows 7 и выше задача порой нетривиальная. Иногда, чтобы та или иная программа запустилась требуемым порядком или просто для просмотра её, папки, содержимого, приходится проделывать немало шагов. Я покажу, как этот процесс ускорить.

ВНИМАНИЕ. В применении настроек есть противопоказания. Читать до конца!

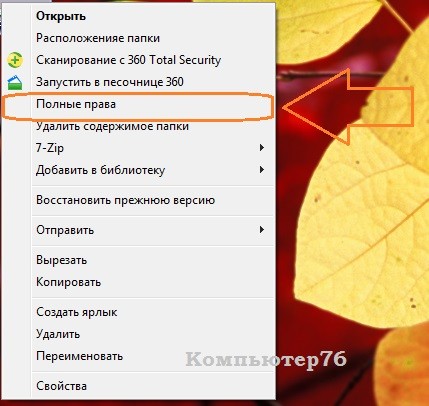

Как это будет выглядеть?

В меню дополнительных команд проводника Windows мы вставим пункт, с помощью которого владелец учётной записи немедленно получит доступ к папке. Процесс для самых объёмных из них займёт не более минуты, однако пользы принесёт немало. Написанный код появился ещё со времён Windows XP, создателем кода является хакер Herby (я должен его упомянуть). Мне осталось лишь чуть адаптировать команды под российские нужды. На моей машине он давно и здорово экономит моё время. Авось и вам пригодиться.

- Работает во всех версиях Windows, заканчивая ХР, но там вроде это и не обязательно.

- В версиях начиная с 8.1 уведомление со значком щита иногда не появляется, но всё прекрасно работает

- Возможно, вам придётся использовать расширенное меню дополнительных команд проводника Windows (напомню, оно появляется, если вы нажимаете правой кнопкой мыши по значку, одновременно удерживая клавишу Shift).

Не знакомы с этим меню? Тогда вам к статье Секреты клавиатуры и мыши Windows.

Полный доступ к папке Windows: напишите сами.

Нам понадобится создать два файла в текстовом редакторе, куда мы в каждый по отдельности внесём нижеследующие команды.

- Первый файл создаст пункт в меню проводника:

Windows Registry Editor Version 5.00 [HKEY_CLASSES_ROOT\*\shell\runas] @="Полные права" "NoWorkingDirectory"="" [HKEY_CLASSES_ROOT\*\shell\runas\command] @="cmd.exe /c takeown /f \"%1\" && icacls \"%1\" /grant administrators:F" "IsolatedCommand"="cmd.exe /c takeown /f \"%1\" && icacls \"%1\" /grant administrators:F" [HKEY_CLASSES_ROOT\Directory\shell\runas] @="Полные права" "NoWorkingDirectory"="" [HKEY_CLASSES_ROOT\Directory\shell\runas\command] @="cmd.exe /c takeown /f \"%1\" /r /d y && icacls \"%1\" /grant administrators:F /t" "IsolatedCommand"="cmd.exe /c takeown /f \"%1\" /r /d y && icacls \"%1\" /grant administrators:F /t"

- А вот этот код отменит проводимые изменения в реестре:

Windows Registry Editor Version 5.00 [-HKEY_CLASSES_ROOT\*\shell\runas] [-HKEY_CLASSES_ROOT\Directory\shell\runas]

Вам только останется сохранить оба файла под нужным именем и с расширением .reg. Для применения запустите и согласитесь с изменениями в реестре. Перезагрузки не требуется. Для получения\прекращения прав к папке вам необходимо запускать файл ИМЕННО ИЗ ТОЙ папки, к которой вы “предъявляете претензии”.

Вы собираетесь лишь взглянуть на содержимое папки Отказано в доступе? Вам поможет браузер.

Полный доступ к папке Windows: скачайте готовый вариант.

В zip-архиве права на папки Windows эти файлы уже готовы к скачиванию. Вам остаётся скачать их на компьютер в удобное место, разархивировать и запустить. Вирусов нет.

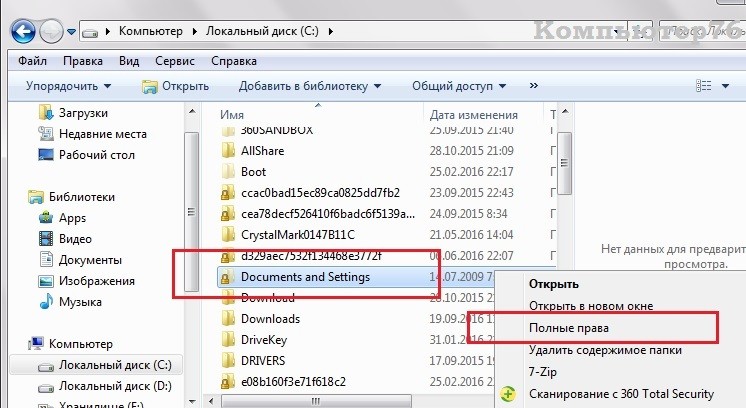

А теперь примените изменения к папкам и директориям. Начните с главной из них, содержание которой всегда вызывает много вопросов у отношений Windows и пользователя в отношении прав:

После описанных манипуляций, возможно, у вас отсеются вопросы по поводу того, почему вдруг перестали запускаться некоторые программы или не открываются отдельные файлы в директориях системы, особенно после обновлений или переустановки.

ОДНАКО…

Не стоит бездумно распространять свою “длань” на все папки и директории подряд. Дело в том, что выдача прав в Windows крайне жёстко завязана с запуском некоторых служб. Никогда не применяйте присвоения прав к системному диску С: целиком! После “незаконного” на взгляд Windows переприсвоения прав у вас могут слететь права на использование WMI. Что это значит? Вас могут подстерегать ошибки запуска самых элементарных и необходимых служб, например, Журнала событий:

Некоторые из устройств просто могут отказаться работать (Windows здесь не признаёт ни одно устройство на ОС Андроид):

Проблему может исправить сброс параметров WMI до тех, что сформировались сразу после установки:

Не всегда спасает и сброс настроек безопасности Windows до исходных в cmd:

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

Далеко не стопроцентно работающим вариантом был бы сброс настроек Windows и с помощью средства Восстановления системы, созданием которого мы редко себя утруждаем. Будьте внимательны.

Успехов.

Спасибо! файл для записи в реестр помог!