Кто следит за компьютером ?

Приветствую вас, сегодня на страничке блога Компьютер76 я расскажу вам о интересной утилите Windows , которая вшита в систему, начиная с версии Windows 7. Та... Читать далее...

РАБОТА С КОМПЬЮТЕРОМ СТАЛА ЛЕГЧЕ

Здесь будет описана всякая всячина, что не попадает под конкретные разделы блога.

Приветствую вас, сегодня на страничке блога Компьютер76 я расскажу вам о интересной утилите Windows , которая вшита в систему, начиная с версии Windows 7. Та... Читать далее...

Про дополнительные операторы Google и Яндекса. Некоторые дополнительные команды или поисковые операторы систем интернет-сёрфинга, таких как Google и Яндекс, позволят значительно улучшить ваши результаты поиска.... Читать далее...

Так кто изобрёл интернет ? Ну, самый первый ответ очевиден: одного имени здесь нет и быть не может. А вот список из фамилий тех людей, кто... Читать далее...

Как скачать видео с Youtube ? Знаменитый и самый большой по объёму и популярности видеохостинг изначально был разработан исключительно как возможность для хранения и просмотра... Читать далее...

Что такое BlueTooth ( блютуз )? Технология BlueTooth ( блютуз ) – это технология беспроводной передачи информации, призванная заменить надоедающие провода и кабели, вечно путающиеся... Читать далее...

Что такое Гугл Доркс или дорки Google? Чаще встречаемое на полях рунета понятие Гугл Доркс – это транслит от английского Google Dork(s) – Тупица(ы), сидящий... Читать далее...

Как отследить номер мобильного телефона? Отследить номер на самом деле очень трудно, порой невозможно. В конце концов, приобретая телефон и симкарту, люди имеют право надеяться... Читать далее...

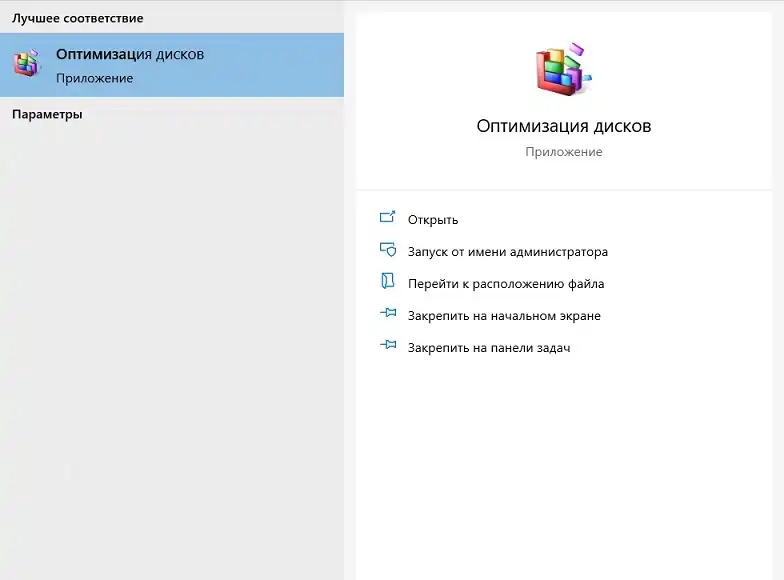

А зачем нужна программа обслуживания Windows? Все мы, добросовестные пользователи Windows сегодня испытываем настоящее давление со стороны производителей программного обеспечения, кои прирастают количеством ежеминутно. Они... Читать далее...

Какие данные собирают сайты ? С момента появления интернета анализирующая способность сети и специального программного обеспечения становится всеобъемлющей и усложнённой. Изначально созданная для деловых и,... Читать далее...

История компании Apple – так в гараже или нет? «История появления компании Apple из гаража – раздутый миф» – Стив Во́зняк. Когда речь заходит о... Читать далее...

ВЗЛОМ САЙТА . ВВЕДЕНИЕ. Всем привет, этой статьёй я начинаю серьёзную тему о том, как на самом деле происходит взлом во всех его проявлениях, и... Читать далее...

Секреты YouTube Представлять сервис YouTube никому не нужно. З миллиарда просмотров ежедневно, многие сервисы завязаны с YouTube неразрывно, а многие пользователи вкладку с YouTube просто... Читать далее...

Секреты поиска. Как найти нужный документ . Всем привет, это следующий урок о том, как правильно искать информацию в сети с помощью Google. Есть одна... Читать далее...

Как правильно искать информацию в сети. Продолжаем серию статей о том, как правильно искать информацию в интернете с помощью поисковой системы Google. Сейчас мы рассмотрим несколько... Читать далее...

Как искать в Google с помощью специальных символов? Всем привет, и в этой статье я расскажу пользователям интернета, как правильно искать в Google и использовать... Читать далее...

Взлом пароля wifi хакером, или как они это делают. Всем привет и сегодня мы рассмотрим взлом пароля wifi с ключом шифрования WPA2-PSK. Это наиболее сложный на... Читать далее...

Самые интересные факты о компьютере , которые, возможно, вам были неизвестны. По данным организаций, занимающихся вопросами компьютерной безопасности, ежедневно появляются более 6000 компьютерных вирусов. Малая... Читать далее...

Как обойти запреты на обмен информацией? В этой статье я покажу, как обойти запреты и препоны, устанавливаемые контролирующими организациями, которые пытаются оградить пользователей от вредоносного... Читать далее...

Microsoft следит за пользователями Если кто-то и должен предъявлять претензии к Агентству Национальной Безопасности США по поводу вездесущего прослушивания, которое, очевидно, и не прекращалось с... Читать далее...

Сочетание Ctrl Alt Del появилось на свет по недоразумению Сочетание Ctrl Alt Del имеет, господа пользователи, очень интересную предысторию. Однажды, во время одной продолжительной дискуссии,... Читать далее...

Файлообменные сети: зачем они вам нужны? ВНИМАНИЕ! Автор снимает с себя всякую ответственность за использование нижеследующей информации. Все данные и названия программ, приведённые ниже, даны... Читать далее...

Как Microsoft следит за нами? В далёком 2007 году разразился скандал. Миллионы пользователей ОС Windows узнали из уже официальных источников о том, компания Microsoft попросту... Читать далее...

Вся классификация сетей по IP-адресам Октеты IP-адреса не просто разделяют числа. Они используются для создания классов IP-адресов, которые будут привязаны к деловым, государственным и другим образованиям... Читать далее...

Что такое метасплойт ? Метасплойт (а правильно говорить о метасплойте как о проекте) – это именно проект в области компьютерной безопасности, направленный на информирование пользователей... Читать далее...

Взломан WiFi ? Как узнать, взломали ли вас? Помимо всего прочего причиной замедления скорости интернета может являться несанкционированное подключение к сети – проще говоря, взломан... Читать далее...