Тёмная комета для Windows: настройка Dark Comet.

Как производится настройка Dark Comet на стороне жертвы?

Пожалуй, ни одной из современных работ в области удалённого администрирования не посвящено столько исследований и целых мировых конференций, как Dark Comet. Отчасти это связано с объёмом неприятностей, которые троян может доставить безалаберному пользователю, отчасти со якобы “скандалом”, связанным с участием трояна в слежении государственных органов Сирийской Арабской Республики за своими гражданами. Что здесь правда, что – нет, судить не мне, а потому приступаем.

Статьёй начнём серию, где разбираем работу популярного клиента удалённого администрирования в Windows Dark Comet, принцип работы, действия и последствия, а также как от неё – Кометы – избавиться.

Материала получилось много. Позволю себе разбить его на несколько частей. Так что читайте в продолжение:

- Настройка клиента Dark Comet

- Dark Comet против Windows жертвы: что может хакер (пример)

- Как хакер спрячет троян (на примере подделки под изображение)

- Как происходит проникновение трояна Dark Comet и как его удалить

Поправочка. Поисковики все мои ссылки на клиента забанили. Воспользуйтесь поиском по Пиратской бухте через прокси-сервера. Если появится возможность предоставить прямую ссылку, она будет здесь. Пока так…

СРАЗУ

- В том виде, как она скачивается и в каком виде настраивается “прыщавыми хакерами”, она совершенно не подходит: перехватывается ещё на излёте даже Windows Defender-ом, созданный клиент на удалённом компьютере поставляется в виде легко читаемых файлов exe, bat и т.п.: ни о какой высокоорганизованной атаке и речи быть не может.

- Если вам понравятся некоторые возможности программы, не стоит прямо сейчас погрузиться в сеть в поисках программы: 8 из 10 скачиваемых в сети копий Dark Comet заражены троянами, так что, просто распаковав архив, вы рискуете сами оказаться в числе жертв. Ситуация на забугорных сайтах ещё хуже – заражённые версии Кометы предлагаются в ссылках статей, где описываются основные настройки программы: ну как тут не попасться на удочку. С сайта разработчиков также скачать последнюю (проект уже давно заброшен: поговаривают, автору пригрозили расправой) версию не получится: нам предлагают только противоядие. Так что заведите сразу себе виртуальную машинку или вторую операционную систему: если что, никто не пострадает.

- Предлагаемое в сети, в том числе на офсайте, средство удаления скрытого сервера Dark Comet не справляется со своей задачей: при удалении не стоит полагаться только на неё. Качественный способ удаления я предложу в одной из следующих статей.

Dark Comet в сети гуляет в двух видах: с установкой и портативной версиях. Последней и воспользуемся.

Запускаем из папки, настройка Dark Comet начинается.

Настройка Dark Comet: подготавливаем модуль сервера

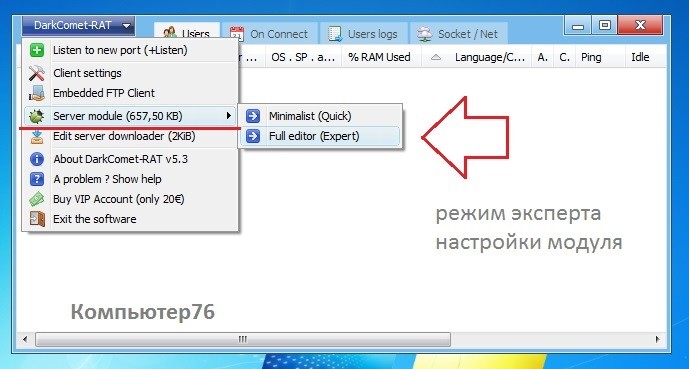

Проходим по пути:

DarkComet-RAT – Server module – Full editor (expert)

По нажатии мы попадаем в окно настройки модуля, который будет функционировать на стороне жертвы. Третий (условно) квадрант окна программы содержит настройки, которые администратор должен изменить поэтапно. Итак:

- Main Settings – Основные настройки

- Network Settings – Сетевые настройки

- Module Startup – Запуск модуля

- Install Message – Сообщение после успешной установки

- Module Shield – Защита модуля

- Keylogger – Перехватчик клавиатуры

- Hosts File – файл конфигурации hosts

- Add plugins – Добавить плагины

- File Binder – файл-папка ( к нему троян можно приклеить)

- Choose Icon – Выбрать ярлык

- Stub Finalization – Завершение

В этом окне нам необходимо установить пароль для шифрования трафика. Однако тот же пароль нужно продублировать в настройках со стороны хакера (иначе ни одного клиента он не увидит). Сгенерируем ID сервера, изменим название профиля, мьютекс процесса. Нижняя часть окна Active FWB содержит три пункта обхода фаервола (однако программа сама предупреждает, что настройку лучше не активировать, если вы собираетесь шифровать клиента, использовать его в песочнице и если компьютер, на котором клиент будет работать, не будет защищён фаерволом). Окно Main Settings настраивается в интересах администратора, остальные касаются компьютера жертвы.

В нём выбираем IP адрес, на который будет приходить информация, и номер порта. Кнопкой ADD можно добавить несколько IP адресов – чертовски полезная настройка, но не стоит ей пренебрегать: исходящий трафик на кучу адресов – заметная операция даже для жертвы-дилетанта. Но при опробывании программы – неоценимая настройка. К ней мы вернёмся уже на конкретных примерах.

Что касается номера порта. Тот, что умолчанию, сразу отметаем и выберем в диапазоне до 1000. Этот порт должен быть открыт для приёма прежде всего на вашем компьютере, так что нам нужно, в том числе, пробросить установленный порт.

Module Startup

Здесь выставляются настройки клиента, которые никак нельзя отнести к безобидным: благодаря им программа справедливо относится к категории полноценных троянов. Итак, активируем модуль (клиент будет запускаться на компьютере жертвы вместе с Windows). Немедленно активируются остальные настройки Dark Comet. Хакер может выбрать несколько конечных точек для хранения тела трояна: они видны по нажатии по кнопке Install Path. Это директория с Документами, Рабочий стол, папка Windows, кукисы и т.д. Если тренируетесь, имя (Install Name) и место файла не будут иметь значения. Если атака готовится тщательнее – хакер спрячет троян в папку поглубже, а назовёт знакомым любому пользователю именем, чтобы не вызвать у того подозрений:

Повторюсь, это самое “вкусное” окно, в котором можно будет выбрать следующие параметры трояна:

- Melt file after first execution – после запуска файл исчезнет из поля зрения жертвы

- Change the creation date – дата создания файла в его описании будет такой, какой установите – важнейший момент в отвлечении противника

- Persistence Installation option – принудительная установка – обязательная для хакера опция.

Наконец, нижняя часть окна настройки Installed module file attributes устанавливает 2 самых важных атрибута для самого файла и родительской папки: Скрытый, Системный.

Окно Install Message – здесь можно будет вложить сообщение, которое отразится в окне программы после установки программы, если всё прошло как следует:

Module Shield section – также для хакера крайне важно. Это окно позволяет последовательно:

Да, теоретически трояна можно запрятать так глубоко, что сам потом не найдёшь. Однако любой более-менее грамотный пользователь сразу может заподозрить неладное: UAC молчит, брандмауэр выключен, Диспетчер задач не работает… Никуда не годиться.

Keylogger

Это окно позволяет перехватывать набираемые символы с клавиатуры, отправляя затем логи по указанному адресу. Обратите внимание, что окно выбора FTP тропки можно и не указывать:

Настройки Hosts file позволят подменить одноимённый файл .hosts.

Серьёзная заявка, в которой хакер может направить жертву только на конкретные сайты или, наоборот, запретить посещение других вплоть до полного отключения от интернета.

Пропустим пока плагины Add plugins и File Binder – обещаю к ним вернуться ибо они позволят расширить троян и прилепить его к нужному файлу: сейчас рассматривается только настройка Dark Comet как тела трояна. Также нарочито пропустим иконки, предлагаемые в Choose Icone – они допотопные и бросаются в глаза.

Завершает настройки модуля трояна. Предлагает на выбор вариант исполнения трояна: в каком виде он запустится. Здесь есть:

- .exe файл – троян будет представлен в качестве маленькой утилитки

- .com – в виде DOS утилиты (без значка где бы то ни было)

- .bat – батник (без значка где бы то ни было)

- .pif – ярлык DOS утилиты ( на современных версиях очень уж бросается в глаза)

- .scr – в виде Хранителя экрана

С возможностью сжатия всё ясно: особого смысла я пока не вижу в этих настройках, хотя файл, к которому троян приклеят, может быть и сам невеликих размеров. Так что по усмотрению. Ссылка на подделывание трояна под рисунок вверху статьи.

В генерации патча также отпала надобность – Dark Comet давно больше не обновляется (поговаривают, у создателя появились большие проблемы в связи с созданием программы). Нам осталось сохранение профиля для каждой из настроек – если эти настройки хакером заточены не под какую-то конкретную цель, а испробованы, например, как вариант для многих потенциальных жертв (по принципу “кто попадётся”), хакер попробует трояна в как можно большем количестве случаев и в разных сферах в сети.

Общая настройка Dark Comet завершена. Создание модуля трояна начнётся по нажатии самой нижней кнопки Build the stub. Процесс будет отображаться тут же в окне:

После того, как модуль трояна будет создан, на своей машине, думаю, ясно, что запускать его не стоит

В следующий раз рассмотрим настройку сервера для сбора информации о жертвах: без настроек на стороне администратора проделанная работа – игрушки. Ссылки вверху статьи.

Успехов.