Отключить чужое устройство от WiFi

Отключить чужое устройство от WiFi или метод деидентификации aireplay-ng

Начну с лирики. Искренне надеюсь, что читающему подобные статьи хватит ума и совести не применять знания просто потому, что это “классный прикол”. Зло en passant, свершённое не из мести, вернётся к вам троекратно.

Эта статья является своего рода пояснительной запиской к статьям, посвящённым взлому WiFi с помощью пакета airmon-ng в кали линукс . Я объясню, как и обещал, для чего нужна деидентификация клиента во время перехвата пароля WiFi и как далеко хакер может зайти.

Если нужен взлом пароля WiFi

Деидентификация – это самый действенный способ исправить отсутствие перехваченного снифером заветного WPA handshake . Пришло время познакомиться с очередной интересной утилитой от кали линукс под названием aireplay-ng .

Её действие в двух словах заключается в том, что пересылаемый с вашего компьютера сигнал на mac адрес беспроводной точки доступа (любой в пределах видимости) заставит отключиться другое устройство, которое на законных основаниях к нему подключено. То есть, роутер в квартире соседа принимает сигнал с его же мобильника о том, что мобильник не готов на данный момент принимать данные с этого роутера. Это выглядит как обмен данными между mac адресам этих двух устройств. Ситуация, казалось бы обычная. Однако жертва даже не будет подозревать, что сигнал на самом деле передаётся не с его ноутбука или смартфона, а … из-за стенки или с улицы компьютером хакера. И утилита aireplay-ng справляется с этим идеально.

Те, кто знает принцип передачи информации и общения устройств, уже догадался, какую роль может сыграть здесь и компьютер хакера. Действие aireplay-ng основано на том, что она попросту подделывает цифровую подпись – в нашем случае – mac адрес устройства-клиента (принимающего WiFi сигнал смартфона или ноутбука от роутера). Основное назначение утилиты – послать кратковременный сигнал на “отключение” клиента от сети, заставив его повторно подключиться, выдав в трансляции пароль доступа.

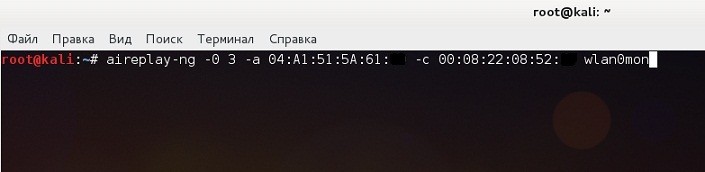

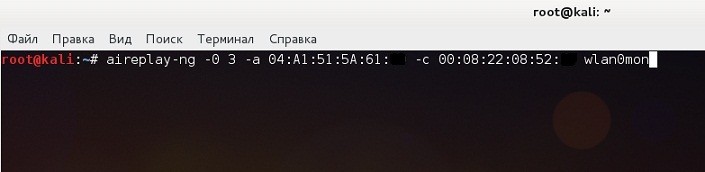

Соответствующая команда с описанием на конкретном примере уже приводилась в предыдущей статье. Напомню её:

aireplay-ng -0 3 -a 04:A1:51:5A:61:CD -c 00:08:22:08:52:1D wlan0mon

где -0 – это команда “оборвать связь”

3 – количество команд прерывания

04:A1:51:5A:61:CD – mac адрес транслятора WiFi (точки доступа)

00:08:22:08:52:1D – mac адрес приёмника

Нажмём ввод и увидим результат:

Sending 64 directed DeAuth. STMAC: [00:08:22:08:52:1D] [32|62 ACKs]

Хакер только что отослал со своей машины три пакета “отключающих” команд. Устройствам жертвы приходится по окончании повторно сочленяться, обмениваясь в эфире конфиденциальной информацией, в которой есть не только пароли. Связь же на выбранном по mac адресу устройстве-клиенте на это/эти мгновения обрывается. Командой Ctrl +Shift + V повторно посылаем скопированную команду. Для достижения результата не стоит указывать большое число команд, так как…

А что, если этих пакетов на прерывание будет не три, а, скажем, триста тысяч? Результат очевиден… Да, хакер может пойти дальше и попросту отключить чужое устройство от WiFi .

Часть для тех, кому нужно отключить чужое устройство от WiFi

Что для этого нужно ?

- Кали Линукс на борту (реальная или виртуальная система)

- Карта-модем, способные работать в режиме мониторинга сети (советую придерживаться списка адаптеров, хотя он не полный).

- Куча терпения и практики

Вот как это выглядит на экране компьютера. В терминале наберём команду перевода карты в режим мониторинга:

airmon-ng start wlan0

Запустим снифер и посмотрим на близлежащие сети:

airodump-ng wlan0mon

Выберем нужные mac адреса с подключёнными устройствами (5 снизу у стрелки):

Остановим работу снифера командой Ctrl + C и выберем из списка клиентов. На фото видно, что трое из пяти клиентов связаны с точками доступа очевидными mac адресами:

- точка доступа с mac адресом EA:28:5D:B3:AD:XX передаёт сигналы на устройство с адресом 6C:71:D9:69:CD:XX

- ТД с mac адресом F8:1A:67:60:F4:XX передаёт сигналы на устройство с адресом 5C:FF:35:87:F6:XX

- ТД с mac адресом D8:50:E6:D7:E6:XX передаёт сигналы на устройство с адресом 28:C2:DD:2A:BF:XX

Это и есть потенциальные жертвы хакера, теперь можно отключить чужое устройство от WiFi поочерёдно командой из начала статьи, указав огромное число пакетов прерываний, например 100000. Так, для первой в моём списке точки беспроводного соединениякоманда на отключение будет выглядеть так:

aireplay-ng -0 100000 -a EA:28:5D:B3:AD:XX -c 6C:71:D9:69:CD:XX wlan0mon

и так далее…

Смартфон или планшет жертвы потеряет связь с роутером очень и очень надолго.

Успехов нам всем