Как работает троян?

Принцип работы трояна можно заключить в нескольких общих целях, ради которых он создаётся:

- проникнуть в систему в качестве легального объекта

- закрепиться и обосноваться в системе в виде «официально» или скрытого от глаз работающего приложения

- настроить работу приложений или изменить настройки системы так, чтобы хакер смог доустановить дополнительное зловредное ПО или использовать уже имеющиеся службы/возможности в своих деструктивных целях.

Какие цели преследует хакер? Об этом написано в статье Что такое троян. Как из неё следует, характер целей может быть и таким, что жертва может и не подозревать о том, что его/её компьютер инфицирован. Действие трояна (1), описанного в статье Троян Нет свободного места на диске, написанного на С++, конечно, слишком очевидно и последними версиями антивирусных пакетов порой легко определяется (в том виде, как в статье описан). Хуже, если вы имеете дело (2) с различными командами VBScript – программируемого языка Windows, команды которого априори системой за действия вируса не воспринимаются – а значит и антивирусы здесь бессильны. Много с помощью VBScript-а не достичь, но с его помощью можно легко отвлечь жертву от параллельных процессов в системе. Троянцем (3) может быть и вредоносная ссылка на зловредном ресурсе, на котором ваш браузер уже ждут…

Рассмотрим традиционный путь, который проходит троян с момента написания.

- Хакер пишет тело (исполняющий код) трояна с использованием языка программирования (если очень неглуп), специального инструмента, например, Trojan Horse Construction Kit или создать в среде Metasploitable.

- Создаётся «дроппер» или попросту «пипетка», в которой описываются пути, где троян будет жить и откуда запускаться.

- Троян способен захватить компьютер жертвы полностью. Хотите на это посмотреть? Вот что умеет знаменитый RAT-троян Dark Comet. В статье Как написать троян на VBScript можно познакомиться с работой трояна, чьё действие никак не мешает пользователю, однако может принести серьёзный ущерб безопасности.

ПО АНАЛОГИИ

Всем известны кадры из медицинских источников, когда врачи с помощью инъекции искусственно проникают сквозь оболочку живой клетки, внедряя чужеродные клетки. В операционной системе процесс внедрения трояна аналогичен.

Состав дроппера включает в себя несколько файлов, которые могут состоять из ключей реестра или установщика:

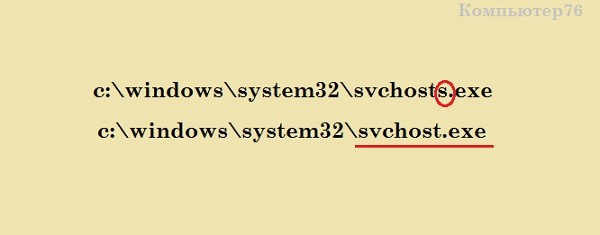

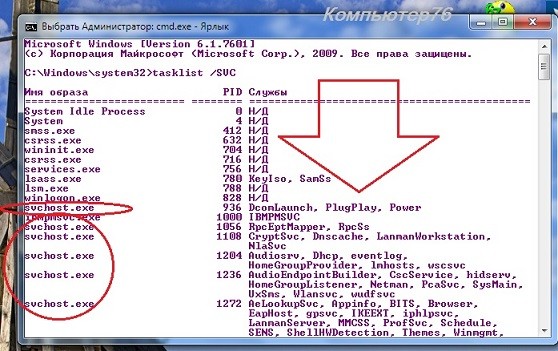

Целевая папка установки и наименование самого процесса-трояна. Обычно подделываются наиболее встречающиеся, среди которых – настоящих – легко затеряться; часто от этого страдает процесс svchost. Он либо подвергается заражению:

Обратите внимание, как под него троян замаскируется:

Чтобы троян запускался всякий раз с системой, его нужно прописать в автозагрузке. Это происходит не так явно, но чтобы вы поняли.

Ветка автозапуска Windows в реестре модернизируется:

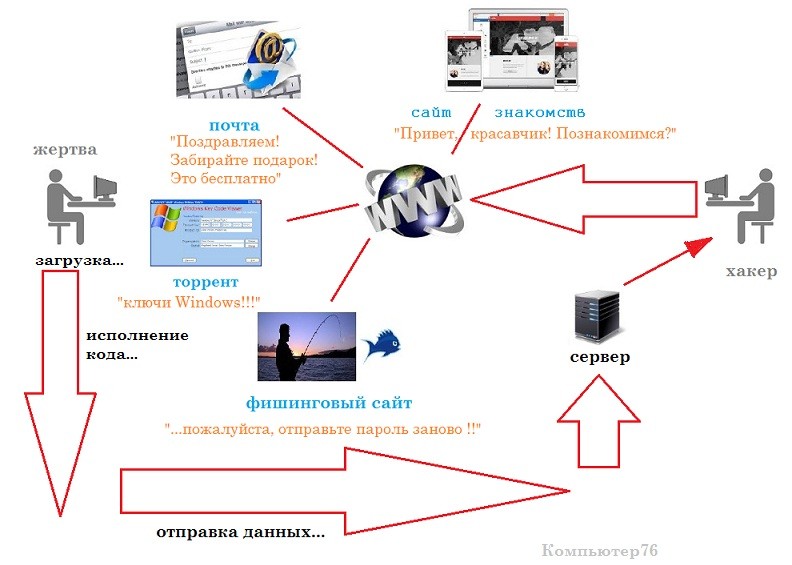

В дроппере прописывается и вредоносный код, где часто содержится и адрес сервера, куда троян будет “скидывать инфу”. Но особо обольщаться также не стоит – IP клиента, на который пойдут пароли от ваших соцсетей или почтовых адресов может оказаться лишь частью ботнета, после чего реальная дроп-зона (точка сбора или район высадки) хакера может бесследно потеряться.

Упаковщик для трояна

Финальный штрих троянского коня, к которому, впрочем, нельзя относиться спустя рукава, называется упаковщиком. Да, троян в систему жертвы нужно как-то доставить. И всегда предполагается, что пользователь не простачок, который скачивает из сети всё подряд, без оглядки нажимая на все видимые ссылки. Хакер понимает, что его, жертву, нужно чем-то заманить, а приманке придать соответствующий вид. Это уже вопросы социальной инженерии. Один из простейших примеров такой “заманюхи” описан в статье Как спрятать файл внутри изображения? и Как спрятать файл в рисунок? Ну кто откажется посмотреть фотографию обнажённой красотки, с которой он недавно познакомился в сети… Вы откажетесь от поздравления с Днём рождения от Вроде-что-то-про-неё-слышал Фирмы с многообещающим призом по ссылке внизу страницы? Это тоже не последний этап в деле пропаганды зловредных файла или ссылки: “вредоносное” фото в личку или по почте – это работа с конкретной жертвой; а вот файл взломаю_любой_пароль_соцсети.exe – это уже массовая наживка для глупых любителей “отомстить-подглядеть“. Фишинговые сайты, где можно потерять пароли к картам или учётным записям, это удел серьёзных хакеров – или считающих так, но смысл абсолютно такой же.

Как работает троян? Что происходит на компьютере жертвы?

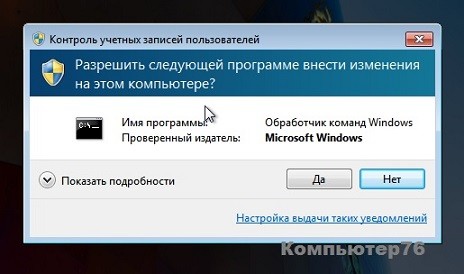

Внешне всё аккуратно. В процессе установки “классной” программки или распаковки файлов с фотографиями красивой девушки фоном продолжается установка и трояна. По путям, вам известным по первым абзацам. К слову сказать, это первый этап компрометирования вашего компьютера, так что объём установленных изменений обычно не вызовет подозрений: что весят маленькие файлы редактора реестра или легковесные exe-шники? А между тем, жертва послушно соглашается с установщиком “всемогущего взломщика почты” в предвкушении процесса, отвергая предупреждения UAC Windows и пропуская троян во все уголки системы

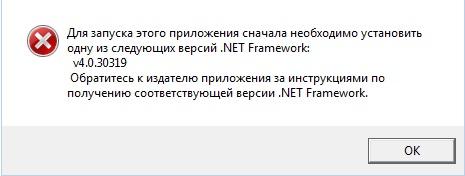

Всё. Продолжая тему разговора, программа для отвлечения пользователя может действительно что-то выполнять, а фотографии и правда могут быть очень пикантными… Переписка с жертвой будет продолжаться, утилита будет выдавать ошибки, ссылаясь под благовидным предлогом на устаревшую версию Framework от Windows или недостающие библиотеки .dll.

А троян сидит и ждёт своего часа. Вот так выглядит типичная схема того, как работает троян и как он попадает в компьютер жертвы :

Кстати, вы можете прямо сейчас проверить, устарел ли ваш .NET. Наберите в cmd команду:

dir /b %windir%\Microsoft.NET\Framework\v*

Как работает троян? В каком виде хакер подсунет его вам?

Если вы прочитали предыдущие абзацы, то вопрос потерял смысл. В любом. Но обратимся к статистике. Вот самые распространённые трояны от хакеров (расположил в порядке убывания):

- легальное ПО с незаметным “сюрпризом” в качестве привеска

- откровенно поддельные программы

- скачанные файлы из сети

- поддельные или подозрительные сайты; торренты

- NetBIOS

- мессенджеры и чаты

- физический доступ к компьютеру в отсутствие хозяина

- баги браузеров

Пока всё. В следующий раз рассмотрим работу и создание конкретных троянов и бэкдоров.

Успехов нам всем.