Любой из вас, кто попал на эту страницу, могу поспорить, уже в курсе того, что в сети существует огромное количество рукописных и видео материалов, которые своим содержанием раскрывают взлом wifi wpa и wpa2 сетей. Существует несколько более-менее устаканившихся способов как это сделать из-под разных операционных систем: Windows или Linux. Вопрос в приобретении соотвествующего модема тоже не стоит: очень неплохая модель, описанная в одном из способов в одной из-ссылок отлично с этим справляется и доступна по финансам.

Однако…

Три-четыре практических занятия с такими программами и начинающий хакер попадает в тупик.

ВЫ ЕЩЁ НЕ ЧИТАЛИ?

Взлом паролей WiFi из Кали Линукс: часть первая и вторая

Как это было раньше.

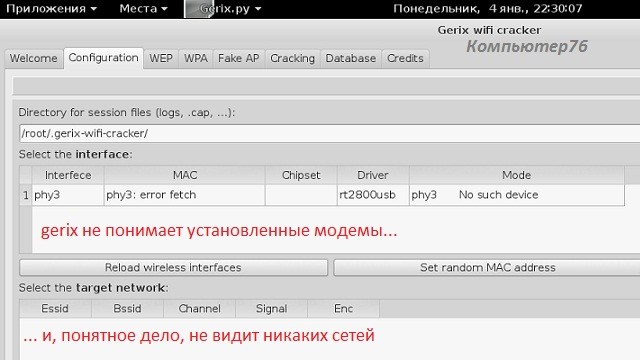

В 1997 году миру представили протокол шифрования WEP – это алгоритм послужил родоначальником семейства защиты беспроводных сетей, однако уже через пару-тройку лет стали раздаваться первые звоночки по поводу безопасности протокола, а ещё через некоторое время появились совершенные механизмы и инструменты, позволяющие проводить взлом сетей с защитой WEP в считанные минуты. Иногда он (тип шифрования) встречается и по сей день, но в силу своей слабости его стараются забыть, и современными устройствами он уже не используется. По этому поводу написано множество материалов и взломать WEP WiFi сеть способен уже любой школьник. Некоторые из утилит с графическим интерфейсом той же Кали делают это в мгновение (взлом WiFi с помощью Gerix). Замену WEP нашли быстро.

Взлом WiFi WPA и WPA2: что пришло на замену WEP

| WPA | WPA2 |

| Алгоритм шифрования тот же, что и у WEP. Это алгоритм RC4, но к нему прилагается дополнительный протокол TKIP (в качестве временного решения проблемы) : он может увеличить пароль, добавив к нему несколько символов, при всём это заменяя один ключ WEP на сотни миллиардов динамически изменяемых, что СЛЕГКА затруднит работу хакеру. И если пользователь использовал старенький роутер с поддержкой WEP шифрования, новый покупать не нужно – достаточно обновить программное обеспечение в своей версии и он станет счастливым пользователем с более защищённой версией шифрования. Однако большое количество инструментов атаки для WEP сетей может успешно применяться и против WPA шифрования. | WiFi Protected Access второго поколения. Это решение пришло, кажется надолго, и чем плохо для хакера – применяется в большинстве современных устройств. Оборудование с WPA2 использует алгоритмы AES и CCMP: этот набор делает защиту практически непробиваемой (по-крайней мере, в ближайшие годы). И старенький роутер обновиться до WEP2 не сможет: вам придётся покупать новое оборудование, чтобы защитить свои сети. Единичные случаи взлома паролей WPA2 – откровенно слабые и угадываемые сочетания, простая частичная утечка или мощнейшие ресурсы взломщиков ( по ценам и вычислительным возможностям). |

Взлом WiFi WPA и WPA2: типичный алгоритм

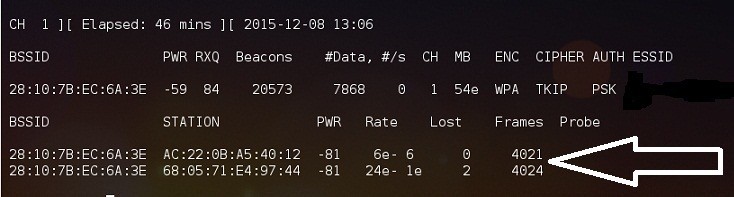

- клиент пытается соединиться с сетью; происходит знаменитое 4-х стороннее рукопожатие с роутером

- задача хакера это “рукопожатие” перехватить: его модем-перехватчик настроен на нужный канал в режиме перехвата

- после перехвата в режиме оффлайн спокойненько подбираем пароль по словарю

…да забыли про овраги. А по ним ходить…

А вот вам пища для дальнейших размышлений.

- Если в первых двух пунктах можно изрядно поднатореть, на последнем вы споткнётесь. Почему? Пароль можно взломать только двумя способами: подбор по словарю или методом брутфорс. Ищете подходящий словарь для знаменитой в прошлом aircrack ? Тогда прочтите и про эти словари в статье Словари для aircrack-ng и не только.

- это в WEP сетях можно было сосредоточиться на перехвате пакетов, а потом попивать чаёк. Кстати, пить пришлось бы от минуты до лет эдак так 40-ка. Но в сетях WPA/WPA2 и здесь придётся изрядно попотеть для перехвата пакетов, ибо протоколы защиты настроены немного по-другому, а результата может не быть вообще

- добавлю от себя малую деталь: WPA2 пароль может содержать в себе до 63-х символов. Ломайте в своё “удовольствие”.

Не хочу никого пугать, но позволю подытожить то, к чему вы должны приготовиться, начиная взлом WiFi WPA и WPA2 сетей:

- применяя атаку по словарю, убедитесь, что словарь ДЕЙСТВИТЕЛЬНО хорош

- применяя атаку брутфорс помните, что пароль из 25 буквенно-цифровых символов отнимет у вас примерно 100 лет

- единственная надежда – откровенно слабый пароль, состряпанный на скорую руку. Мало -мальски серьёзный пароль сделает атаку на WPA и WPA2 в лоб невозможной.

Успехов